作者: @Ambulong

今天ChaMd5安全团队公开了一个phpMyAdmin最新版中的本地文件包含漏洞:phpmyadmin4.8.1后台getshell。该漏洞利用不要求root帐号,只需能够登录 phpMyAdmin 便能够利用。在这篇文章中我们将使用VulnSpy的在线 phpMyAdmin 环境来演示该漏洞的利用。

- 来自 OJ Reeves 的纠错: phpMyAdmin 4.8.x LFI to RCE – encoding not required

- 来自 m3lon 的纠错: phpMyAdmin 4.8.x LFI to RCE – encoding not required

今天ChaMd5安全团队公开了一个phpMyAdmin最新版中的本地文件包含漏洞:phpmyadmin4.8.1后台getshell。该漏洞利用不要求root帐号,只需能够登录 phpMyAdmin 便能够利用。

在这篇文章中我们将使用VulnSpy的在线 phpMyAdmin 环境来演示该漏洞的利用。

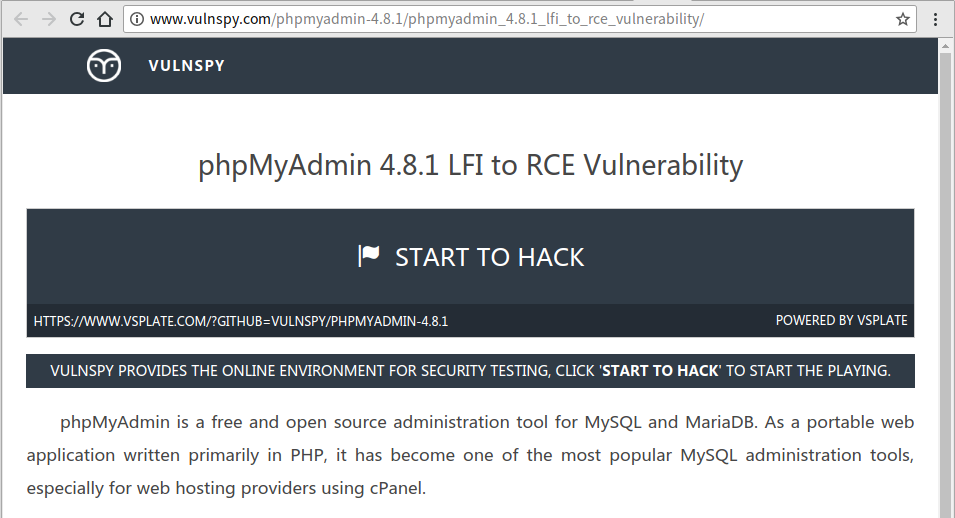

VulnSpy 在线 phpMyAdmin 环境地址:http://www.vulnspy.com/phpmyadmin-4.8.1/

漏洞细节

参照ChaMd5安全团队发布的文章:phpmyadmin4.8.1后台getshell

漏洞利用

因为原文中包含数据库文件可能由于文件权限或者帐号权限不足而无法利用,这里我们将使用另外一种方式来利用该文件包含漏洞,即包含session文件。

1. 进入VulnSpy 在线 phpMyAdmin 环境地址,点击 Start to Hack ,跳转到VSPlate

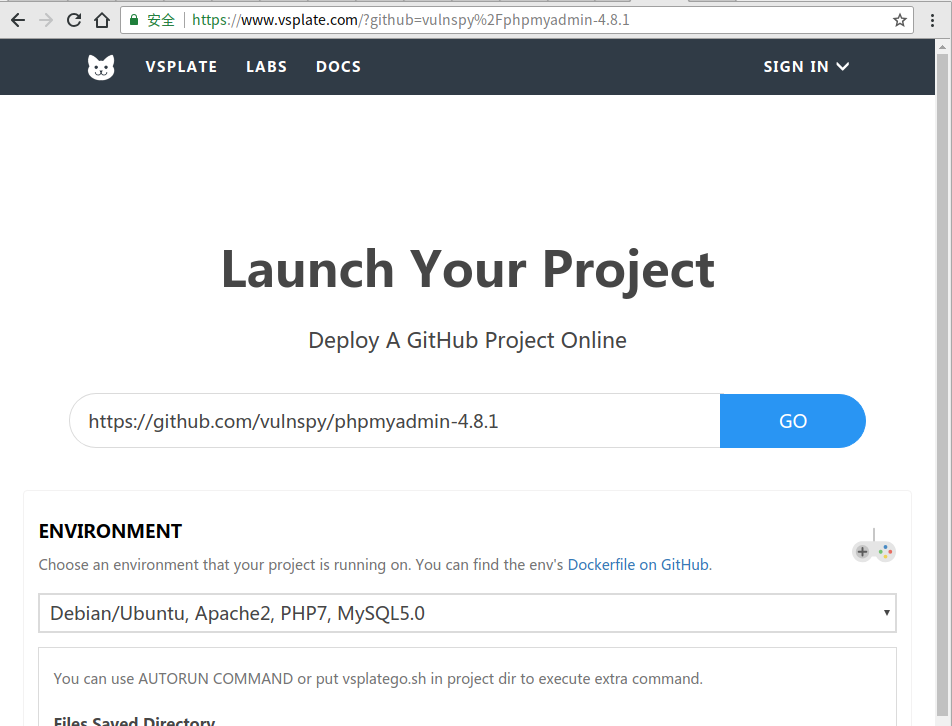

2. 等待载入设置后,点击 GO 按钮开启实验

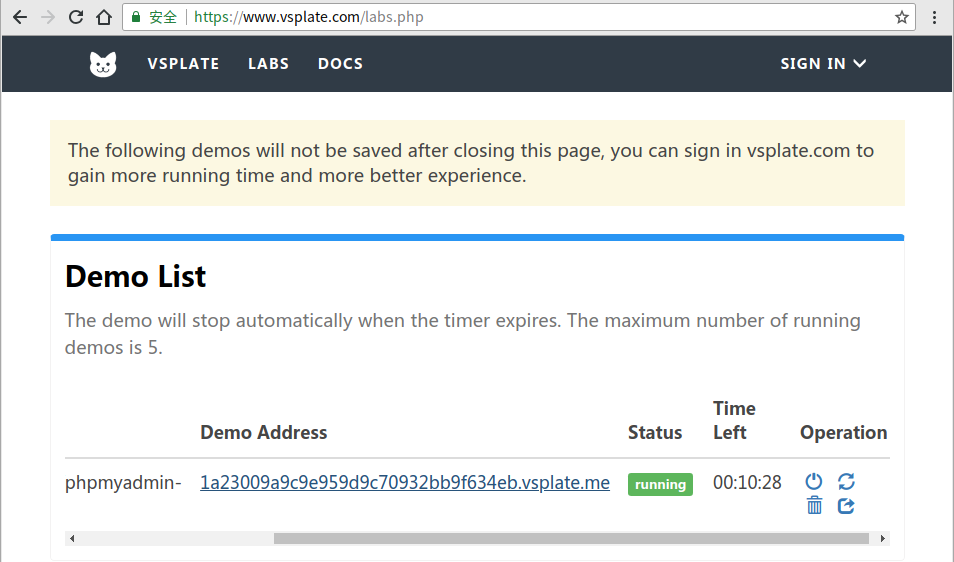

3. 实验创建完成后,点击演示地址进入实验

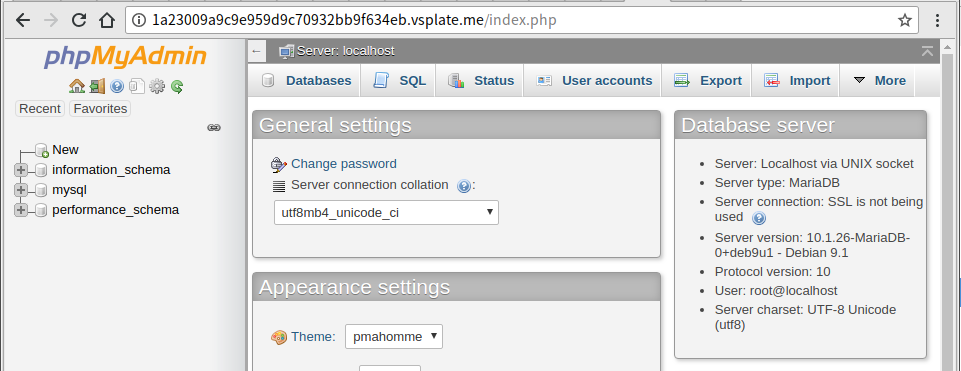

4. 使用帐号 root ,密码 toor 登录 phpMyAdmin

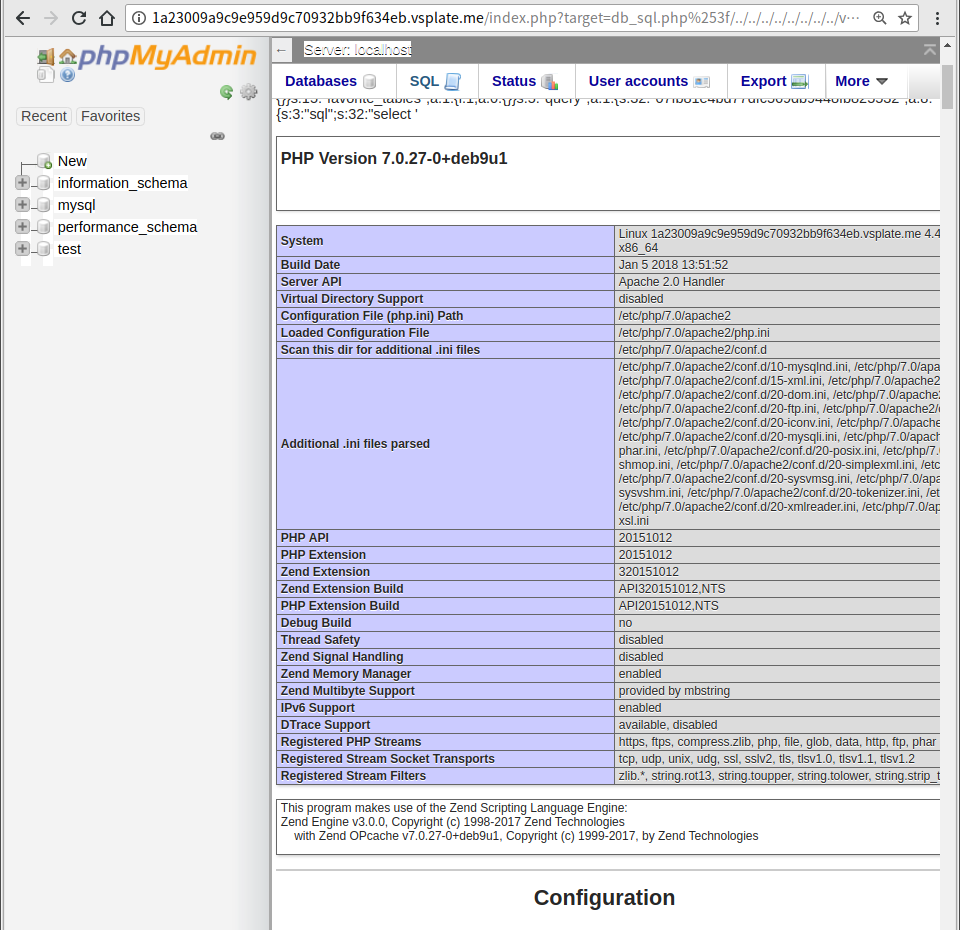

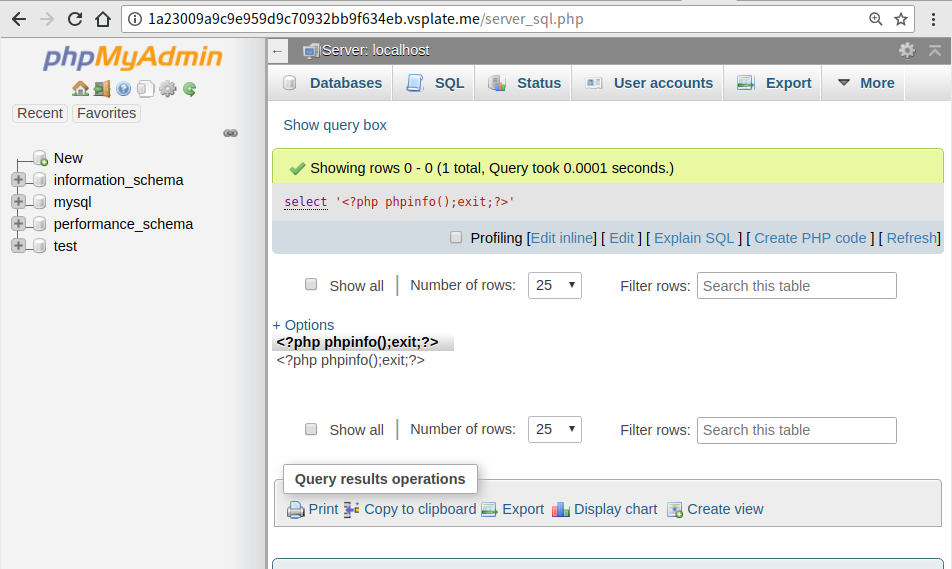

5. 点击顶部导航栏中的SQL按钮,执行SQL查询

|

|

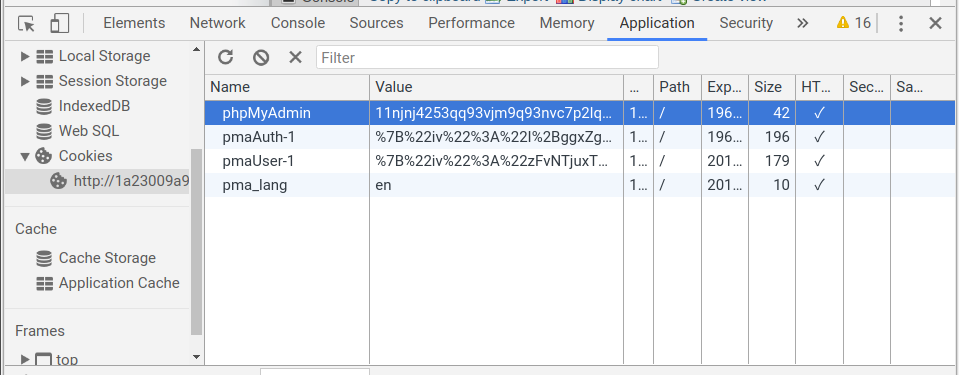

6. 获取自己的SESSION ID

你的 SESSION ID 为 Cookie 中的 phpMyAdmin 项。

这样对应的SESSION文件为/var/lib/php/sessions/sess_你的SESSION ID。

7. 包含SESSION文件,成功利用该漏洞

|

|